Как восстановить аккаунт в кракен

Managing and торговая Monitoring Landscapes Protecting and тор improving land health requires comprehensive landscape management strategies. Land managers have embraced a landscape-scale philosophy and have developed new methods to inform decision making such as satellite imagery to assess current conditions and detect changes, and predictive models to forecast change. The Landscape Toolbox is a coordinated system of tools and methods for implementing land health monitoring and integrating monitoring data into management decision-making.The goal of the Landscape Toolbox is to provide the tools, resources, and training to land health monitoring methods and technologies for answering land management questions at different scales.Nelson Stauffer Uncategorized 0The core methods described in the Monitoring Manual for Grassland, Shrubland, and Savanna Ecosystems are intended for multiple use. Each method collects data that can be used to calculate multiple indicators and those indicators have broad applicability. Two of the vegetative methods, canopy gap and vegetation height, have direct application…Continue readingNelson Stauffer Uncategorized 0Quality Assurance (QA) and Quality Control (QC) are both critical to data quality in ecological research and both are often misunderstood or underutilized. QA is a set of proactive processes and procedures which prevent errors from entering a data set, e.g., training, written data collection protocols, standardized data entry formats,…Continue readingNelson Stauffer Uncategorized 0In order to meet its monitoring and information needs, the Bureau of Land Management is making use of its Assessment, Inventory, and Monitoring strategy (AIM). While taking advantage of the tools and approaches available on the Landscape Toolbox, there are additional implementation requirements concerning the particulars of sample design, data…Continue readingNelson Stauffer Methods Guide, Monitoring Manual, Training 0We’ve added two new videos demonstrating and explaining the Core Methods of Plant species inventory and Vegetation height to our collection. These are two methods that previously didn’t have reference videos, although the rules and procedures for both can be found in volume I of the Monitoring Manual for Grassland, Shrubland,…Continue readingSarah McCord Methods Guide, Monitoring Manual, Training 0Question: Are succulents counted as a woody species when measuring vegetation heights? Answer: Yes. Succulent plant species are considered to be woody in contrast to herbaceous because their function is more similar to woody vegetation than herbaceous vegetation in many applications of these data. From a wildlife viewpoint: Some succulents are…Continue readingNelson Stauffer Blog, News, Presentations 0The 68th annual Society for Range Management meeting held in the first week of February 2015 in Sacramento, California was a success for the Bureau of Land Management’s Assessment, Inventory, and Monitoring (AIM) strategy. Staff from the BLM’s National Operations Center and the USDA-ARS Jornada hosted a day-long symposium to…Continue readingJason Karl Blog, Sample Design sample design, sampling 0What is an Inference что Space? Inference space can be defined in many ways, but can be generally described as the limits to how broadly a particular results applies (Lorenzen and Anderson 1993, Wills et al. in prep.). Inference space is analogous to the sampling universe or the population. All these…Continue readingNelson Stauffer Blog, Monitoring Tools & Databases, News 0A new version of the Database for Inventory, Monitoring, and Assessment has just been released! This latest iteration—as always—aims to improve stability and reliability for field data collection on a tablet and data report generation in the office. For more information about DIMA and how it fits into project designs,…Continue readingJason Karl Blog, News 0In compiling information for the redesign of the Landscape Toolbox website and the second edition of the Monitoring Manual, I kept referring back to a small set of seminal references. These are my “Go-To” books and papers for designing and implementing assessment, inventory, and monitoring programs and for measuring vegetation…Continue readingJason Karl Blog, News 0We’re excited to show off the new redesign of the Landscape Toolbox. We’re in the middle of not only refreshing the website, but also completely overhauling the content and how it’s organized in the Toolbox. This version of the Toolbox is draft at this point and is evolving rapidly. Take…Continue reading

Как восстановить аккаунт в кракен - Кракен даркнет текст

–3 +/–В ходе совместной операции США и Австралии приложение ANOM было разработано и распространено в преступной среде. Благодаря этому полицейские получили возможность мониторить закрытые чаты, в которых обсуждалась контрабанда наркотиков, отмывание денег и даже планирование убийств.https://www.bbc.com/russian/news-57399750

+1 +/–Да. Пользуйтесь нашим приватным абузоустойчивым VPN сервером в Зимба-а-А-А-А-А... КУДА ВЫ МЕНЯ ТАЩИ

+/–Пользуйся российским аналогом

Он роднее

+1 +/–Даже если меня оба ведомства вычислят, они тупо в эту глухомань не доберутся.

+3 +/–Зато благодаря Тору можно найти что нужно

+/–> Даже если меня оба ведомства вычислят, они тупо в эту глухомань не доберутся.Вы заюлуждаетесь.

+/–Не угадал, ванька

Изначально создавался NRL, но сейчас это открытый проект не зависящий от изначальных создателей

И, да NRL и CIA это совершенно разные организации

+/–> И, да NRL и CIA это совершенно разные организацииПостоянно путаю кто из них организовал сеть секретных тюрем для тех кто верил в анонимность Тора?

+/–Сам придумал, сам и отвечай. Откуда мы знаем что там в твоих фантазиях

+1 +/–что общего между US NAVY, TOR и секретными тюрьмами CIA?

Большой театр = ГУЛАГ? :)

+1 +/–Я не иранский физик, чтобы за мной ЦРУ приехало .бгг

+1 +/–navy = cia? Это шютка или лахта не разбирается в этих ваших заграничных аббревиатурах?

–2 +/–Несколько релеев на одном айпи адресе -- это как и зачем?

+/–Это нужно чтобы серые глазки тебя не увидели.

–2 +/–> Это нужно чтобы серые глазки тебя не увидели.И как это поможет?

+/–> ПоможетАноним, слушай, утверждаешь -- поясни. Ну есть у тебя три релея вместо одного, и что? Повышает количество проходящих коннектов, понижает им скорость. Дальше что?Больше сломанных выходных нод -- больше шанс, что тебя найдут и прищучат, и всё.

+6 +/–Оно попроще, и больше приспособлено к работе в качестве прокси в клирнет.

+7 +/–Чем томатный сок лучше жареной картошки?

Они просто разные

Tor создавался для неотслеживаемого посещения сайтов в клирнете, а i2p создавался для создания скрытой сети. И тот, и другой могут исполнять и вторые функции, но изначально на это не расчитан

+/–Работу Тора гарантирует сам Господин Майёор!

+/–Капитан, никогда ты не станешь майором!

Учи матчасть

+/–договорились в тор только скрининг, спецоперации по особому распоряжению, матчасть это прикрытие, сухая теория.

+/–Подскажите, Тор Браузер из их репы для Деба давно улетучился или просто не существовал? Есть ли какие-то способы именно браузер устанавливать нормальным образом (через пакетный менеджер), а не качать с сайта?

+1 +/–> apt install torbrowser-launcherВо-первых херь, вопрос был именно в дистрибутивном пакете с готовым браузером. А во-вторых - сие поделие ухитрилось несколько раз загрузить с разных зеркал архив, который само же и забраковало из-за битой подписи :D.

+1 +/–> именно в дистрибутивном пакете с готовым браузеромпросто сделайте сами. инструкции по созданию .deb-пакетов в открытом доступе есть, я гарантирую это. префикс для установки придется задавать вручную где-то внутри $HOME, ставить в режиме --force-not-root> сие поделие ухитрилось несколько раз загрузить с разных зеркал архив, который само же и забраковало из-за битой подписибыло и такое. я скачал через три разных канала, сравнил - одинаковое, распаковал и поставил вручную.

+/–> может человек - фанат пакетов ?Пусть тогда соберёт пакет, хотя для прикладухи это крайняя степень извращения.

+1 +/–Пользуйся Хуниксом

Там все тянется автоматом

+/–> Пользуйся Хуниксом

> Там все тянется автоматом..чем..?

+/–Есть кто шарит в кодовой базе Jami (бывший Ring)и GNUnet? Они реализовывают по сути одно и тоже - децентрализованный peer-to-peer. У них кодовая база разная или одна и та же? Имеется в виду именно эта часть.

+2 +/–Конечно, разная. Нет, не одно и то же. Задача TOR'а в «луковой» маршрутизации, когда промежуточные узлы не знают, что и для кого они отправляют. В Jami такой задачи нет, Jami вовсе не для анонимности.

+/–Я про Tor вообще не спрашивал. Читал бы что ли.

+1 +/–> Они реализовывают по сути одно и тоже - децентрализованный peer-to-peer.А вот не совсем одно.> У них кодовая база разная или одна и та же?Разная, конечно. А с чего им быть общими, кстати? Можно не верить на слово и сравнить самостоятельно: https://git.gnunet.org/ vs https://git.jami.net/savoirfairelinux/ring-daemon

–2 +/–> с аутентификацией доступа клиентов через файлы в каталоге 'authorized_clients'А разве основная фишка тора не в том, что никто ни о ком ничего не знает, не записывает, не запоминает, и так далее?

+2 +/–Интернет записывает всё. Главная фишка Tor, что пишет он ложную информацию. К тому же само обновление что ты частично процитировал, наоборот для безопасности аутентификации. Создатели onion сайтов, как-то должны его администрировать.

+2 +/–Вы путаете понятия.Скрытые сервисы скрыты в смысле, что не понятно кто хостит конкретный скрытый сервис. Но адрес аннонсируется, чтобы было возможно иметь к нему доступ.Новая фишка в том, что кроме адреса нужно еще и иметь ключ чтобы получить доступ к сервису.Например у меня на дом. компе (без белого адреса) SSH открыт по скрытому сервису через Tor. Таким образом я из любого места имею защищенный доступ к своему компьюитеру, эдакий проброс через NAT + еще и защита в одном флаконе.Так как этим скрытым сервисом пользуюсь только я, я вот могу, в качестве дополнительной защиты, еще и поставить ключ на скрытый сервис, чтобы те кто сканируют скрытые сервисы даже не имели доступ к моему SSH порту. Если тогда меня защащвл только SSH и его ключи, то сейчас появился еще один охранник.

+/–>> у меня на дом. компе ... SSH открыт по скрытому сервису через Tor.А сможете составить рецепт в раздел "СОВЕТЫ" на этом сайте? Или подскажите где это описано.

+/–Да чего там составлять-то?

В torrc прописать ровно две строчки надоHiddenServiceDir /var/lib/tor/ssh

HiddenServicePort 22 127.0.0.1:22После перезапуска tor'а смотришь в файл /var/lib/tor/ssh/hostname его onion-имя

А для доступа лично я использую такой алиас в ~/.bashrc

'''

alias ssh-tor='ssh -o "ProxyCommand nc -X 5 -x 127.0.0.1:9050 %h %p"'

'''

Соответственно он ожидает, что у тебя на 9050/tcp на локалхосте есть демон тора, в который это завернуть

Либо

'''

torsocks ssh your-onion-name

'''Собственно усё.

+/–> 127.0.0.1:22

> на 9050/tcp на локалхосте есть демон торанапоминаю, что сейчас некоторые ушлые вебсайты сканируют 127.0.0.1 своим жабаскриптом,

поэтому вешать туда не надо ничего, наоборот надо все оттуда убирать. ибо ваистену.

+/–Wireguard закатали же в ядро. Надо еще закатать i2p для доступа в приватную сеть, и tor для анонимного доступа в тырнет. Или так им и оставаться уделом гиков.

+1 +/–В своё время i2p выпилили (!) из Tails т.к. не было человека это поддерживать. А так - да, рекламу они не дают похоже.

+/–> Прекращена поддержка старых onion-сервисов на базе второй версии протокола, который был объявлен устаревшим год назад. Полностью удаление кода, связанного со второй версией протокола ожидается осенью. Вторая версия протокола была разработана около 16 лет назад и из-за применения устаревших алгоритмов в современных условиях не может считаться безопасной. Два с половиной года назад в выпуске 0.3.2.9 пользователям была предложена третья версия протокола для onion-сервисов, примечательная переходом на 56-символьные адреса, более надёжной защитой от утечек данных через серверы директорий, расширяемой модульной структурой и использованием алгоритмов SHA3, ed25519 и curve25519 вместо SHA1, DH и RSA-1024.Пользователям старого debian теперь закрыт вход в даркнет.

+/–Старый тор всё ещё пускает на старые сайты. Если нужны новые сайты, бери tor из бэкпортов

+6 +/–Вот когда же наконец дорастем культурой чтобы не было этих "лишь бы что-то сморозить" комментариев? Смотришь на коментарии первого уровня и половина просто мусор:1. "Powered by CIA" - пустой комментарий, когда-то правительство США в открытую спонсировала проект, и что?2. "Чем оно лучше i2p?" - что ни новость - кто-то обязательно будет спрашивать - "чем оно лучше ХХХ?". Пойдите прочитайте, раз уж так интересно, или задайте вопрос конкретней - "вот в ХХХ я могу такое, хотель бы использовать YYY, не могу найти в доках можно ли так?", тогда вам ответят по существу.3. "Для защиты детей от русофобской цензуры." - что это вообще значит?4. Особенно бесят комментарии, которые начинаются "А лучше бы...".. Вот лучше бы, сами и делайте, не надо обнулять работу людей, потому что, видите-ли, вам бы что-нибудь другое было-бы "лучше бы".На HN заходишь - большинство комментариев вносит что-то, а тут - качество новостей на высоте, а комментарии в большинстве своем убогие. Развиваться надо, дамы и господа.

+1 +/–Вы правы, навыки троллинга здешних завсегдатаев кажутся весьма скудными... Но может быть это не из-за недостатка развития, к которому вы призываете дам и господ, а из-за ограниченности контента на ресурсе определенной тематикой и некой профдеформации тех, кого этот контент может интересовать? Это вполне может ограничивать фантазию, и приводить к шаблонизации общения, что мы сейчас и наблюдаем.

+/–А если бы было больше контента по теме

Тролинг был бы изящнее? ))))

+1 +/–> бесят комментарии

> Развиваться надоДействительно. Можете начать с дыхания.

+/–каждый умный комментарий активирует отслеживание респондента и пассивный сбор, и все ради роста ложной самооценки

+1 +/–>> На HN заходишьа какие ещё есть "хорошие" сайты?

+2 +/–А какой смысл напрягаться ради того что удалят?

+2 +/–> - большинство комментариев вносит что-тоокей, вносите ! показывайте позитив личным примером.

если кто будет против - пишите ему так:

"мне СеменСеменыч777 разрешил".

+/–Удваиваю: критикуя - предлагай!

Но юный аналлитег пOOкнул - и в кусты.

+2 +/–О боже, в интеренах кто-то не прав! Надо срочно написать бесполезный комментарий про бесполезные комментарии и не забыть рекламную интеграцию...

+/–Да вы "главное" посмотрите - похоже они запретили Tor-via-Tor (-via-Tor-via-Tor-via-Tor...) - "Minor features (client): Clients now check whether their streams are attempting to re-enter the Tor network (i.e. to send Tor traffic over Tor), and close them preemptively if they think exit relays will refuse them for this reason. See ticket 2667 for details. Closes ticket 40271."

Почитайте тикеты. Теперь если своим тором подключаешься через торифицированную систему - получаешь болт. С полностью невнятно выраженной причиной "запрета".

+1 +/–Это чтобы больше не могли делать "выходную ноду", которая делает SSL-strip, грабит юзера на его криптокоины, а весь выходной трафик засовывает обратно в тор, при этом даже не подвергаясь типичным для выходной ноды рискам, т.е. по сути "бесплатно".

+/–> а весь выходной трафик засовывает обратно в

> тор,А ЧО, ТАК МОЖНО БЫЛО ?

+/–что именно? Тор-через-Тор? - не "из коробки", но при небольшой насточивости - вполне себе можно. Было.

+/–>> Это чтобы больше не могли делать .... SSL-strip ..., а весь выходной трафик ... обратно в торЭто вы "предполагаете" или это где-то писалось? (А оно точно возможно было?)

И разве не очевидно, что для ТЕХ кто такое проделывал - не составит труда обойти ограничение (в коде сервера) например добавив промежуточный не-торовский прокси (просто добавят посредника и через него занырнут в тор).

+1 +/–Еще нужен одноразовый ПК/ноут/смарт

игнорирование участников | лог модерирования

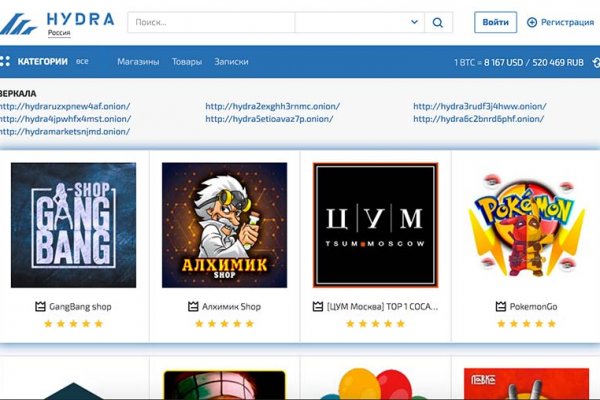

Важные особенностиПростотаУдобный интерфейс не дает запутаться и поможет сделать пребывание на сайте удобным и простымБыстродействиеНаша платформа написана с нуля и заточена под максимальную скоростьАнонимностьПродуманная система шлюзов, мостов, onion маршрутизатора позволяет достичь наивысшую безопасность и анонимностьКак войти на сайта ОМГ маркета прямо сейчасСсылка представленная ниже в обход блокировки и анонимнаЗайти на omgКак пользоваться omg1Создайте аккаунтДля этого нужно открыть страницу регистрации, заполните обязательные поля и нажмите кнопку "зарегистрироваться"2Выбор товаровВашему вниманию представлена отличная система поиска с переходами по категориям3Пополните крипто кошелекBitcoin кошелек можно пополнить как переводом с другого кошелька, так и с помощью встроенного обменника4Оплатите и заберите товарЗайдя в необходимый товар, нажмите кнопку оплатить, вам будут отправлены данные о местоположение клада и тд5НаслаждайтесьМы надеемся на то, что наш сервис принесет вам максимальное удовольствиеFAQОстались вопросы?Как безопасно пользоваться Гидрой?Наши программисты - лучшие специалисты по кибербезопасности, самые современные технологии обеспечивают 100% анонимность и безопасность.Что делать если сайт заблокирован?Не секрет что с недавних пор правительство активно взялось за интернет и анонимность в частности, поэтому для наибольшей защиты мы создали несколько официальных зеркал нашего магазина, если какое-то зеркало не работает, пробуйте другоеКак зайти на omg онион?Для этого нужно просто перейти по официальной ссылкеЧто делать если я не получил купленный клад?Действительно из-за недопросовесных кладменов, которые занимаются поиском чужих товаров, такая ситуация возможна, после покупки вы имеете 24 часа на жалобу, в данном случае администрация omg в срочном порядке рассмотрит ваше обращение и быстро разрешит возникший спор.Что продают на гидреМарихуана (Каннабис)В зависимости от сорта (индика/сатива) вызывает разные чувства.По эффекту воздействия при курении индика и сатива различаются – если индика вызывает сонливость, снижение активности, сильное расслабление, то сатива наоборот, стимулирует всплеск сил, поднимает настроение и провоцирует на активные действия.Оба этих сорта использовались в медицинских и лекарственных целях. Сорта конопли с высоким содержанием индики преимущественно служили избавлением от бессонницы и болей, поэтому часто применяются перед сном. Семена конопли индики имеют сниженный процент содержания ТГК.Обратное действие сативы – стимулирующее и активизирующее внутренний потенциал – нашло применение при лечении стресса, депрессий, повышенной тревожности.Подробнее ПерейтиЭйфоретики (МДМА, Мефедрон)МДМА (Экстази)Эффекты MDMA начинаются через 30-60 минут после употребления, а пик наблюдается через 75-120 минут, плато длится 3,5 часа.7) Кратковременные психоактивные эффекты MDMA включают:Эйфория – ощущение чувства удовлетворения и счастьяЭйфория – ощущение чувства удовлетворения и счастьяУсиление ощущений, восприятия или сексуальностиСексуальное влечениеУсиление ощущений, восприятия или сексуальностиОщущение внутреннего умиротворенияРабочая ссылка ПерейтиМефедронМефедрон вызывает эйфорию, стимулирующий эффект, способствует более глубокому пониманию музыки, поднимает настроение, снижает враждебность, вызывает улучшение умственной деятельности и оказывает мягкую сексуальную стимуляцию; эти эффекты подобны эффектам кокаина, амфетамина и МДМА, и длятся разное количество времени, в зависимости от способа введения вещества. При пероральном приеме, покупатели сообщали о возникновении эффекта в течение 15-45 минут; при вдыхании последствия ощущались в течение нескольких минут и достигали пика в течение получаса. При приеме внутрь или через нос эффект длится от двух до трех часов.ПерейтиПсиходелики (ЛСД, грибы)ЛСДВозникает чувство того, что вся окружающая обстановка как будто «плывет и дышит», постоянно видоизменяясь. За закрытыми глазами появляются красивые сменяющиеся красочные узоры. Ощущается сильный прилив энергии, подъем настроения и повышение ассоциативного мышления.Подробнее ПерейтиГрибыГрибы повышают самосознание и чувство контакта с «Трансцендентным Другим» – добавляя более глубокое понимание нашей связи с природой. Психоделические препараты могут вызывать состояния сознания, которые имеют личный смысл и духовное значение у религиозных или обладающих духовными наклонностями людей; эти моменты называются мистическими переживаниями.Подробнее... ПерейтиВнимание!Участились случаи мошенничества, рекомендуем добавить сайт в закладки чтобы не потерять его.Добавить в закладкиgodnotaba-omg.comCopyright © 2015 — 2021. Все права защищены.

Вся информация представлена в ознакомительных целях и пропагандой не является.ОМГ онион Загрузка, ждите...